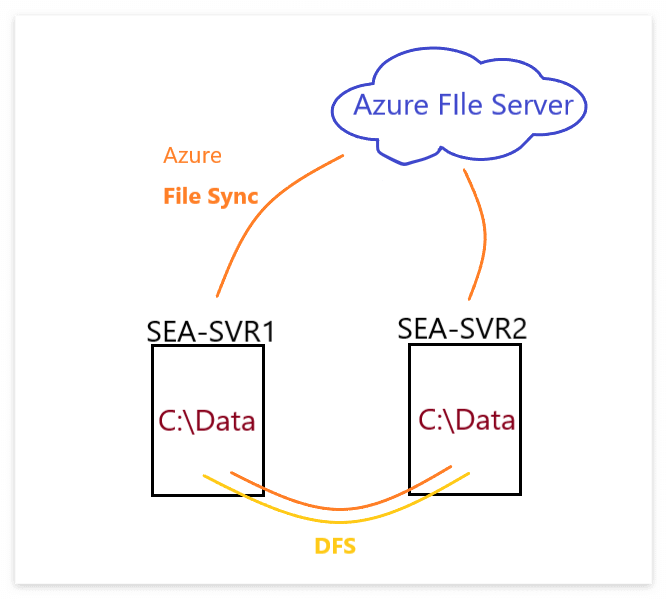

Hybrid File Server

: On-premise 상의 파일 서버를 Azure로 migration하여 효율적인 파일 공유를 할 수 있도록 한다.

o Azure Files

PaaS 서비스의 이점을 가진 On-Premise 환경 내 파일 공유 기능 제공

o DFS?

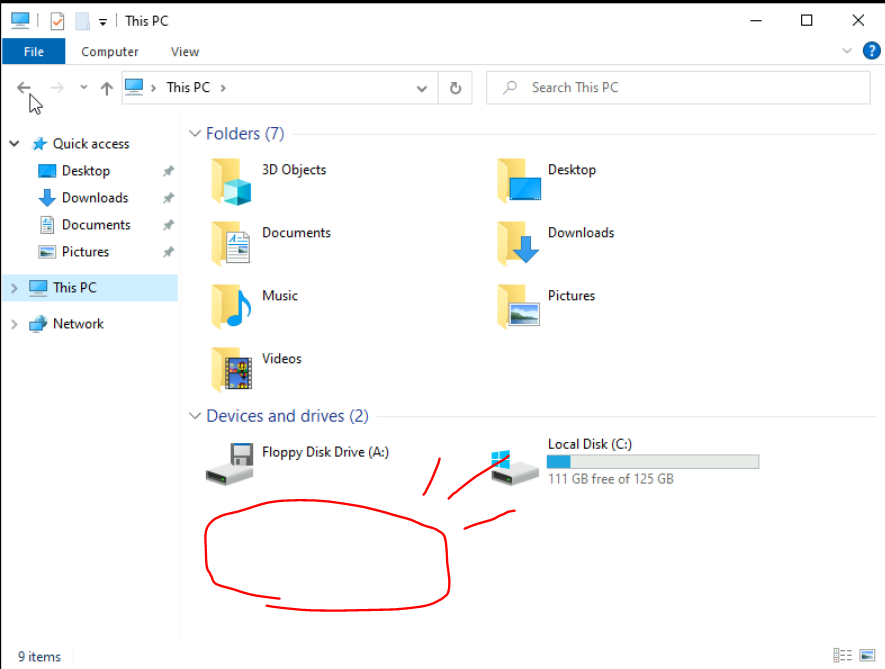

여러 대의 서버에 여러 개의 공유 폴더가 있다고 할 때, 사용자가 공유 폴더에 접근하려면 각 서버에 따로따로 접속해야 합니다. 이러한 불편을 해소해주는 것이 윈도우 서버의 분산 파일 시스템(Distributed File System, DFS)입니다.

분산 파일 시스템을 이용하면 여러 위치의 공유 폴더를 모아서 하나로 만들 수 있습니다. 이러한 가상의 공유 폴더를 네임스페이스(Namespace)라고 하는데, 사용자가 네임스페이스에 접속하면 네임스페이스에 속한 공유 폴더를 사용할 수 있습니다.

출처 https://www.soft2000.com/26153

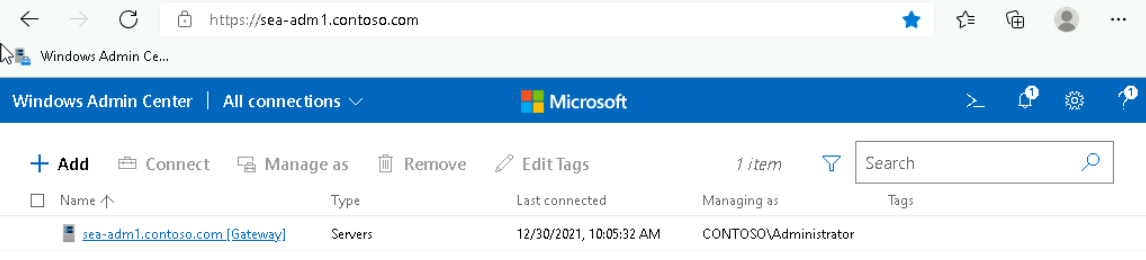

실습 ) Contoso의 런던 본사(SEA-SVR1)와 시애틀 지사(SEA-SVR2) 간의 DFS(Distributed File System) 복제에 대한 우려를 해결하기 위해 Azure File Sync를 두 개의 사내 파일 공유 간의 대체 복제 메커니즘으로 테스트해본다.

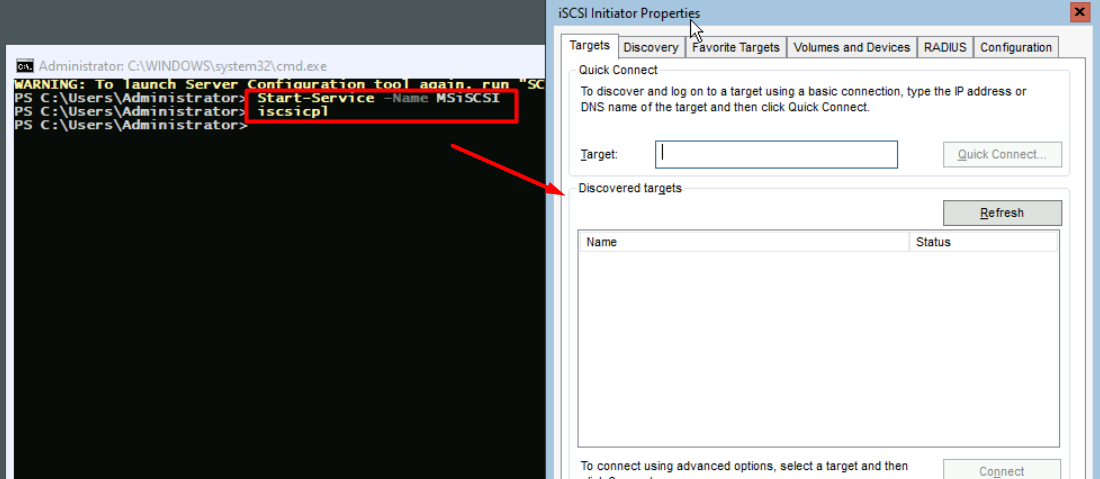

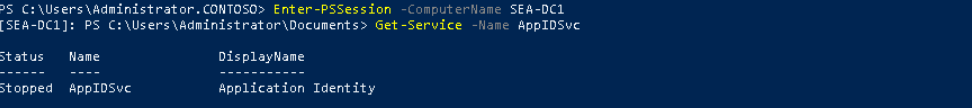

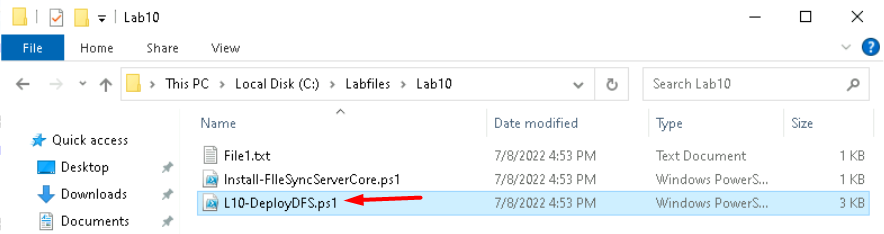

Step 0) 아래 명령어를 관리자의 Windows PowerShell 창에서 입력하여 필요한 자료 다운로드

Start-BitsTransfer -Source 'https://github.com/MicrosoftLearning/AZ-800-Administering-Windows-Server-Hybrid-Core-Infrastructure/archive/refs/heads/master.zip' -Destination C:\Labfiles

Expand-Archive -Path 'C:\Labfiles\master.zip' -DestinationPath 'C:\Labfiles'

Move-item -Path "C:\Labfiles\AZ-800-Administering-Windows-Server-Hybrid-Core-Infrastructure-master\Allfiles\Labfiles\Lab10*" -Destination "C:\Labfiles" -confirm:$false

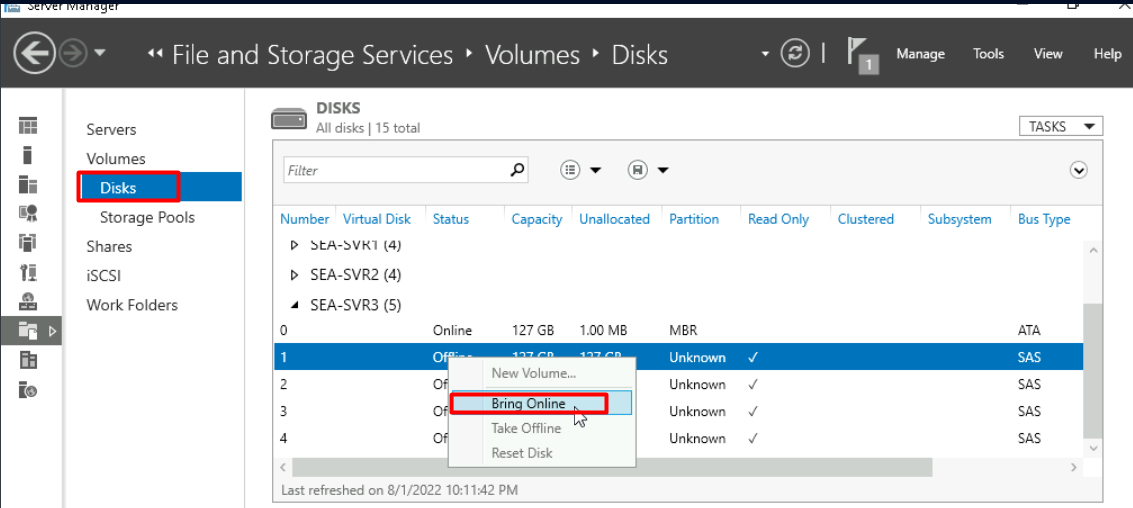

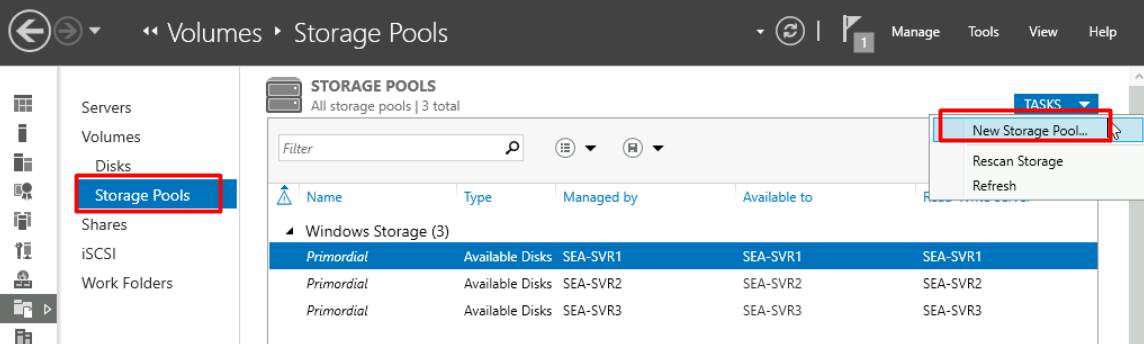

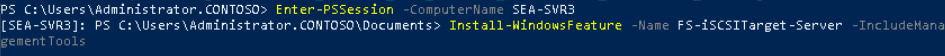

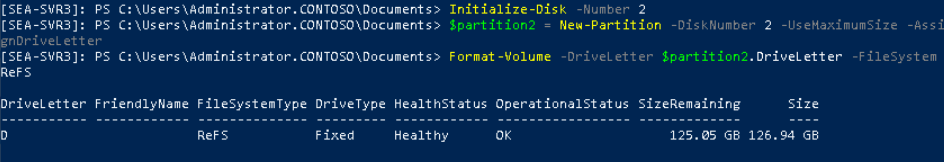

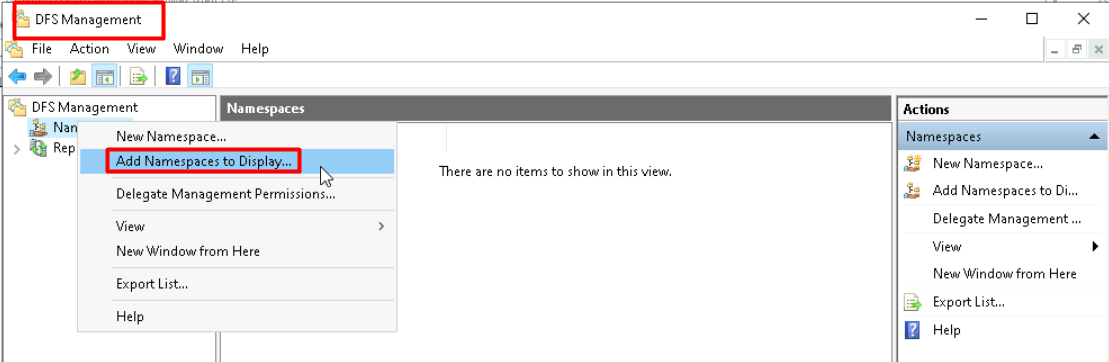

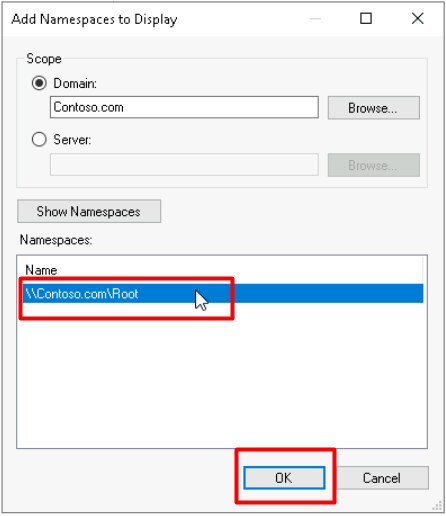

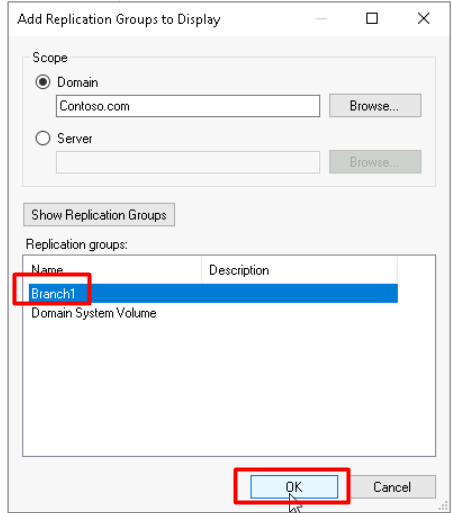

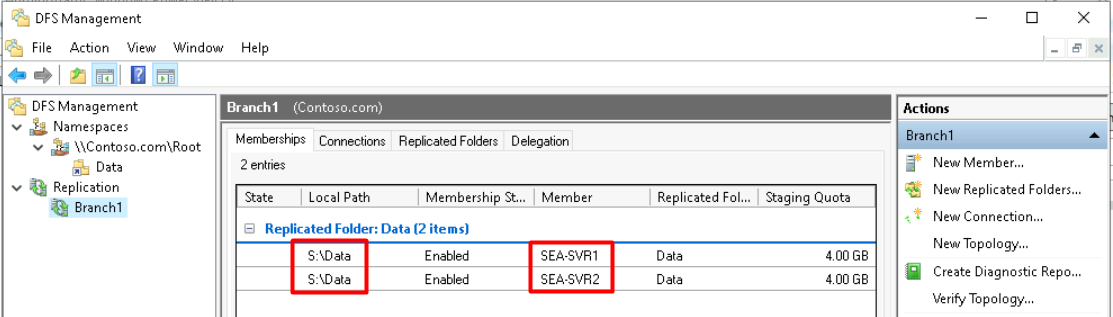

Step 1) SEA-SVR1 및 SEA-SVR2에 DFS 복제 구현

DFS 관리도구 설치

Install-WindowsFeature-Name RSAT-DFS-Mgmt-Con-IncludeManagementTools

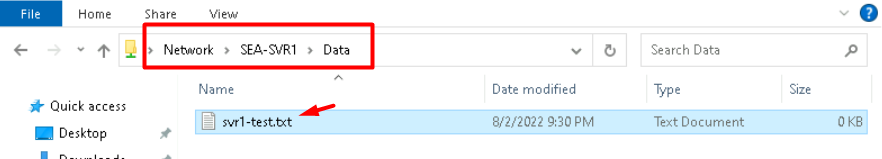

이제 DFS 배포를 테스트해본다.

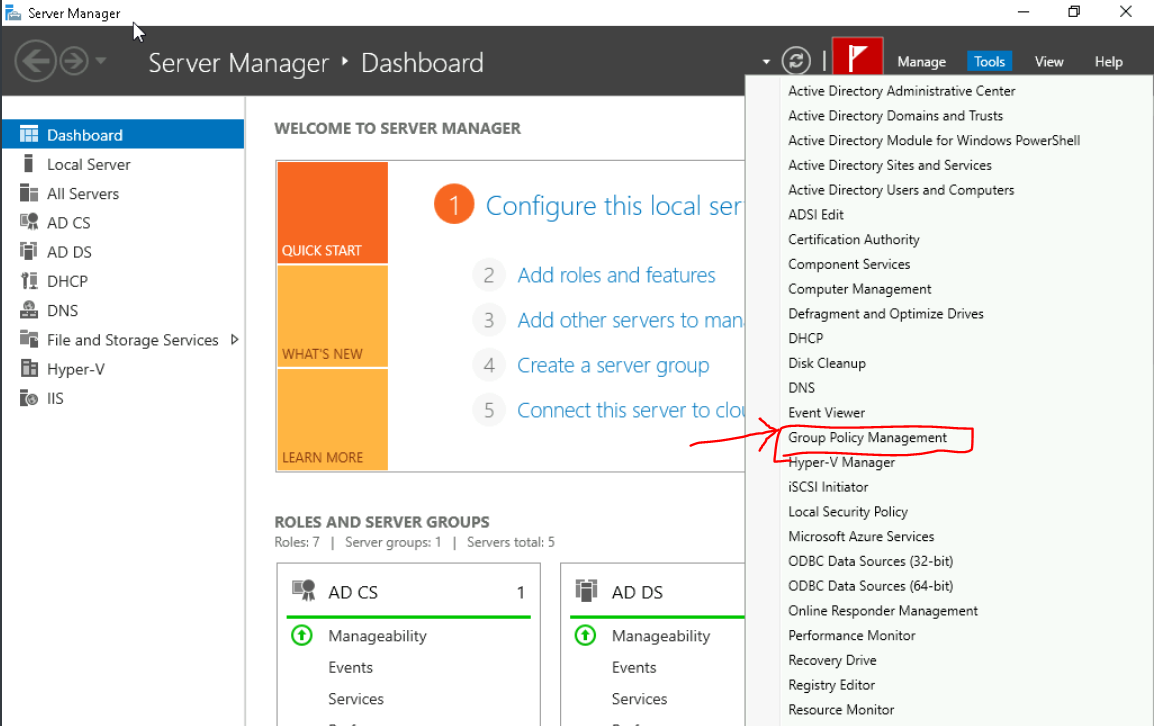

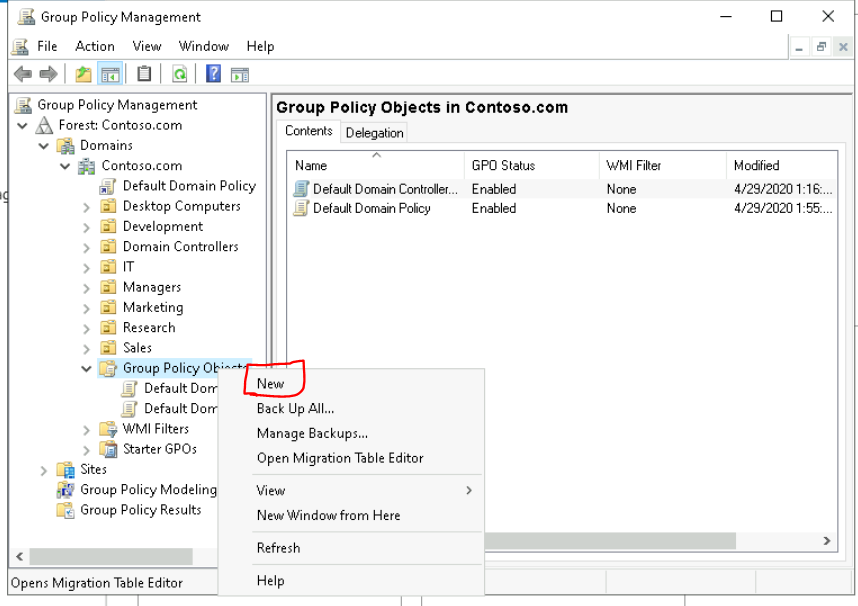

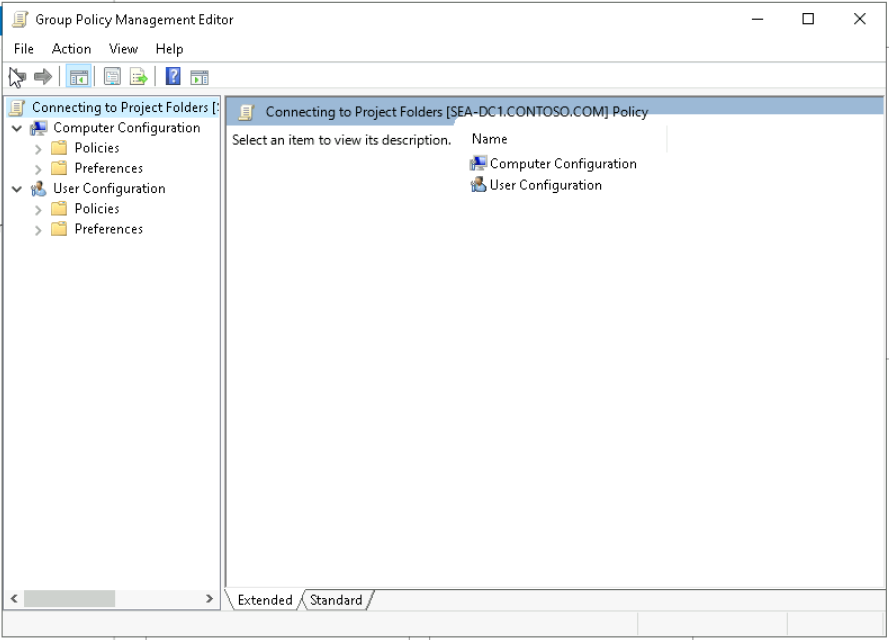

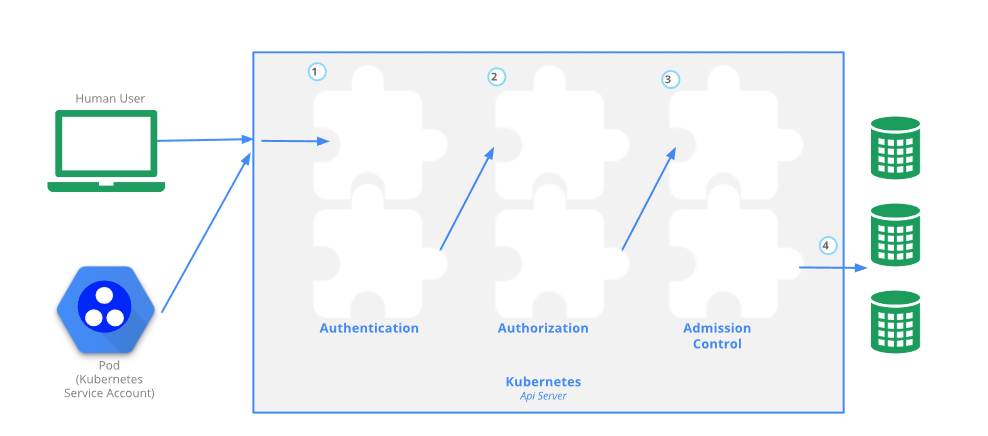

Step 2) DFS 복제 환경을 File Sync로 migration하기 위해 준비

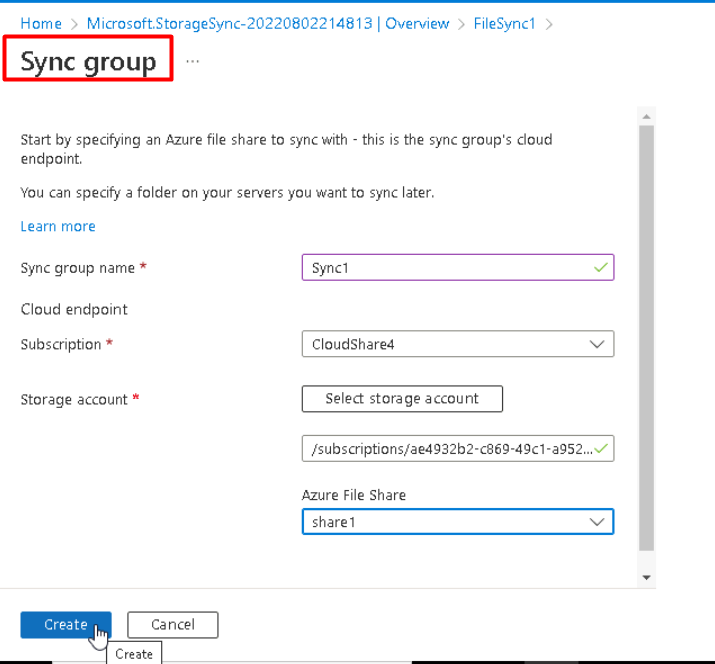

먼저 파일 동기화 그룹을 만들고 구성해야 한다.

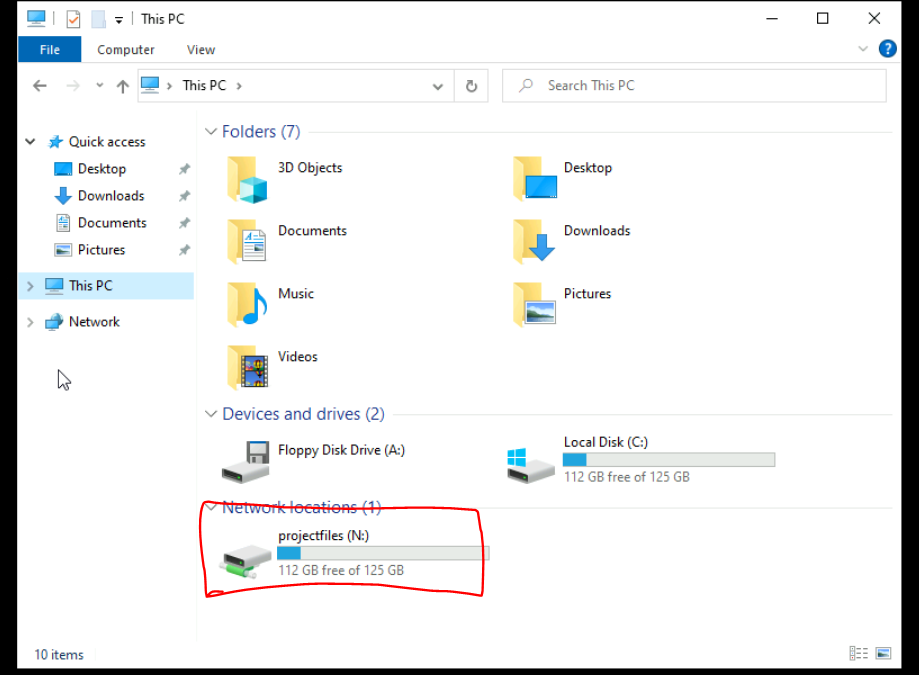

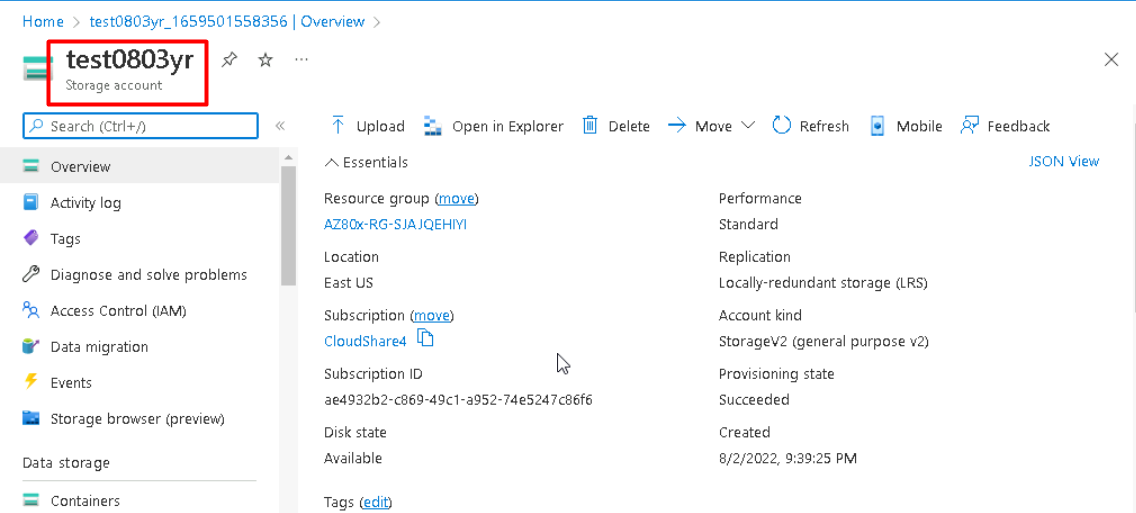

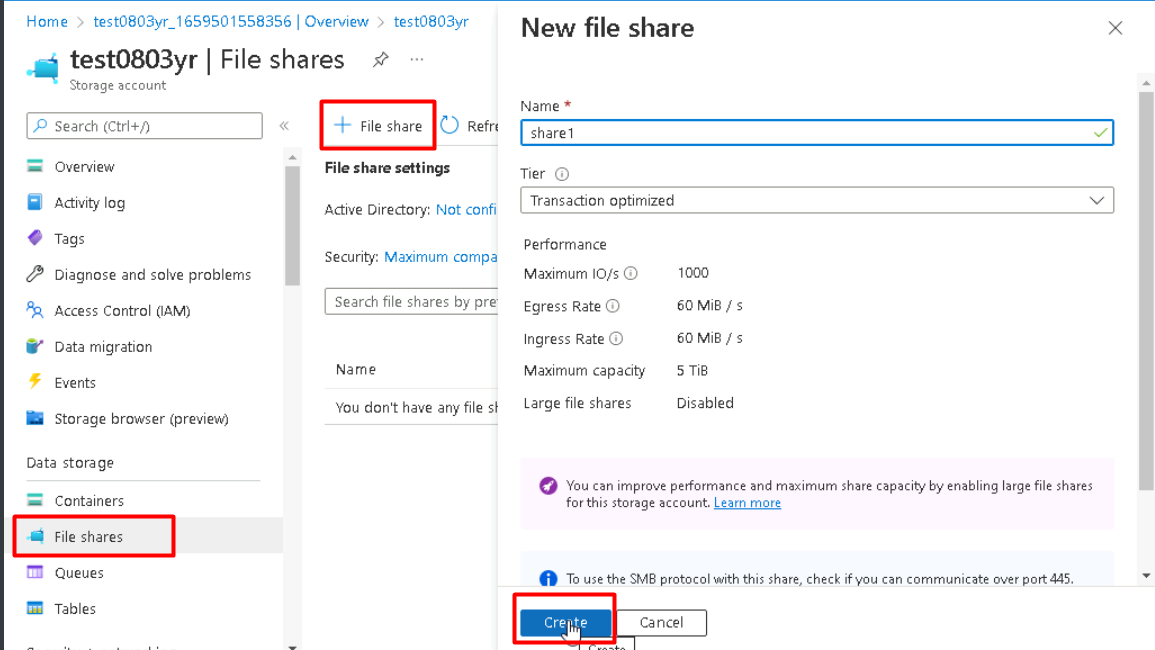

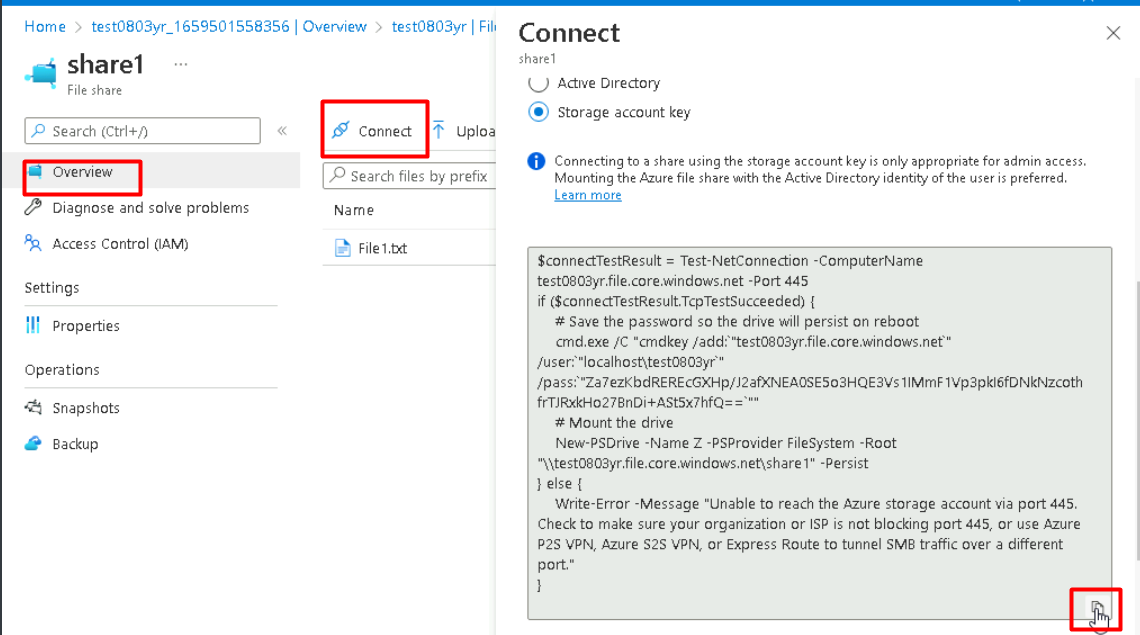

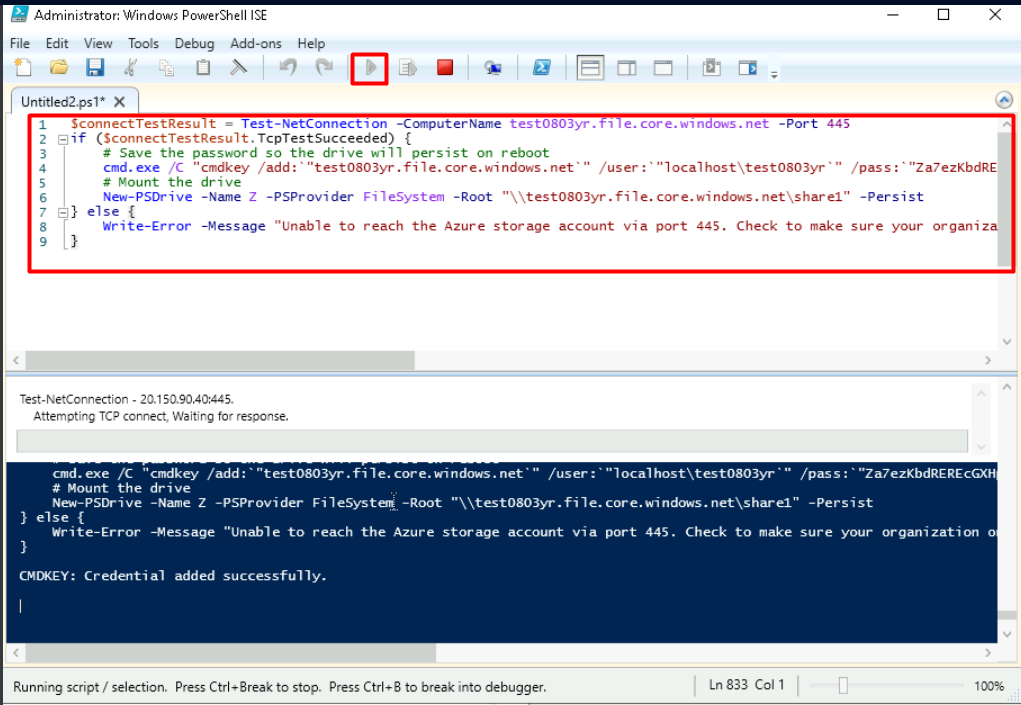

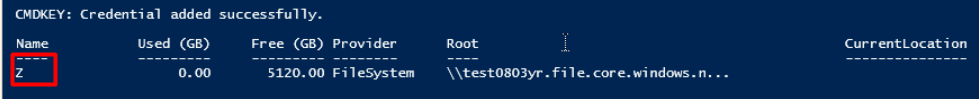

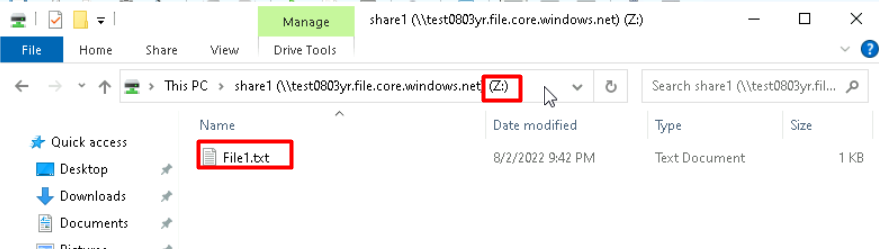

▼ 이제 Azure File shares 를 만들고 사용한다

** share1에 File1.txt 샘플 파일을 업로드 한다.

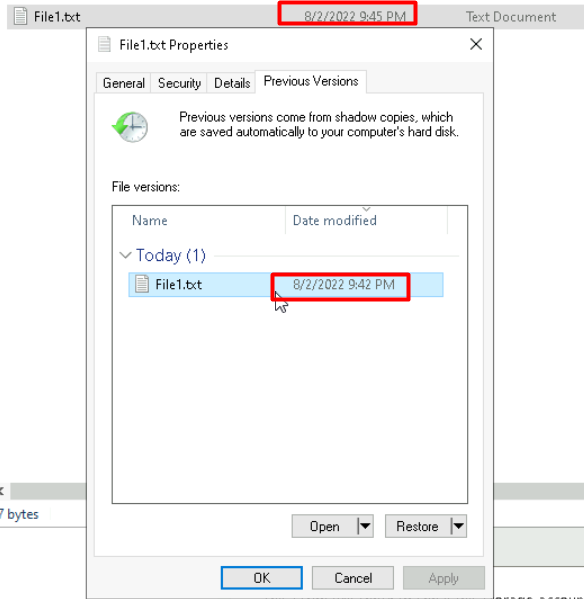

** 이후 Snapshots 서비스를 설정해놓는다.

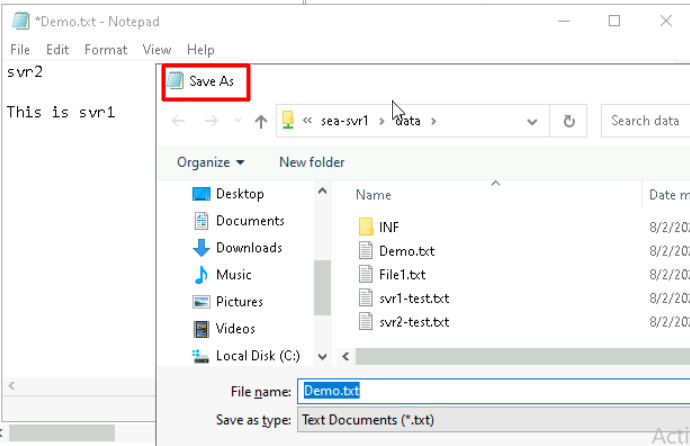

** File1.txt 파일을 열어 내용을 수정한다.

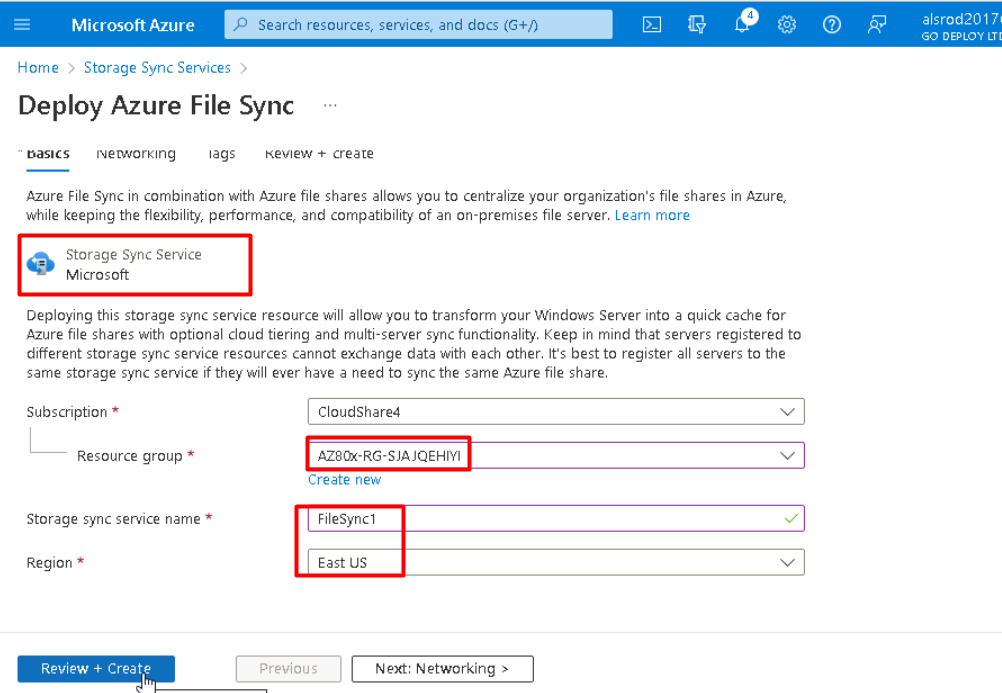

▼ Storage Sync Service 및 File Sync 그룹을 배포한다.

※ 이제 필요한 구성 요소를 모두 갖추었다.

Step 3) DFS 복제를 File Sync 기반 복제로 대체한다

크게 아래 단계로 진행한다.

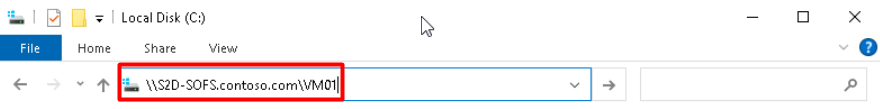

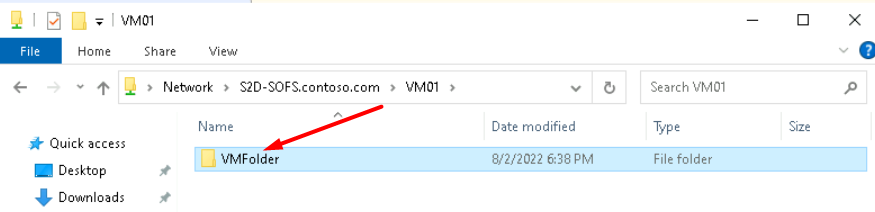

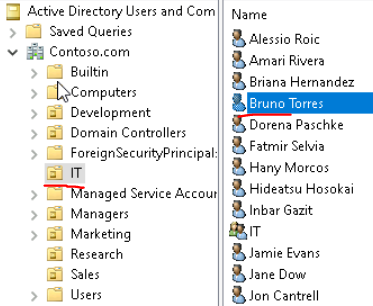

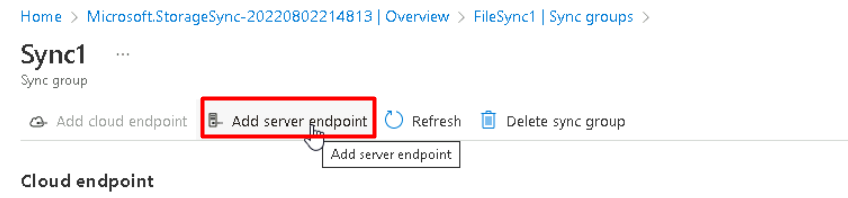

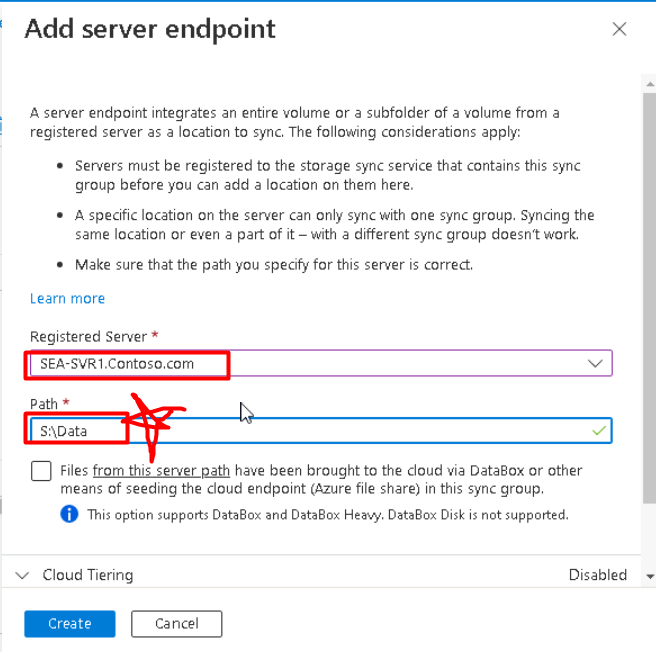

- SEA-SVR1를 Server Endpoint에 추가한다.

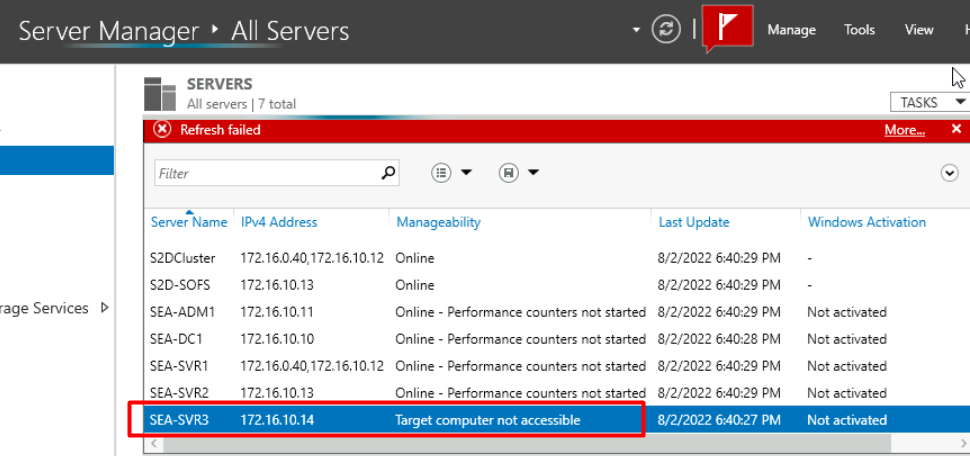

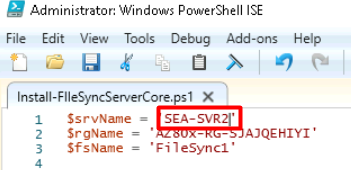

- SEA-SVR2를 File Sync에 등록한다.

- DFS 복제를 제거하고 SEA-SVR2를 Server Endpoint에 추가한다.

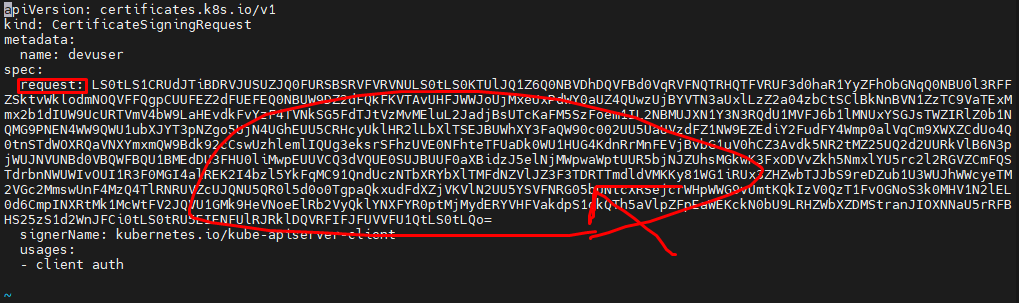

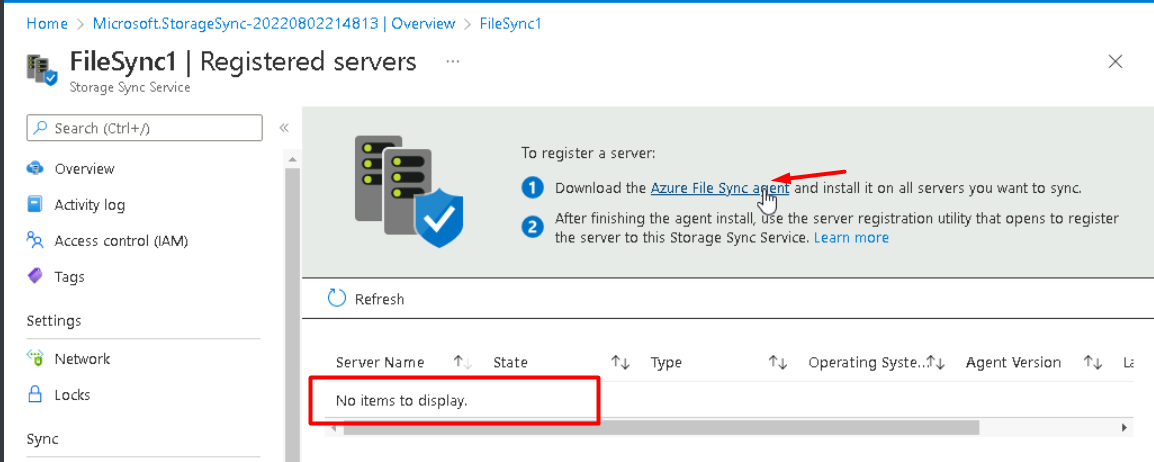

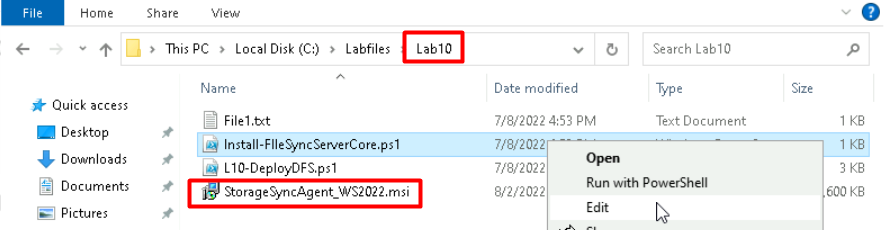

Azure File Sync agent 링크를 따라가 다운로드한다.

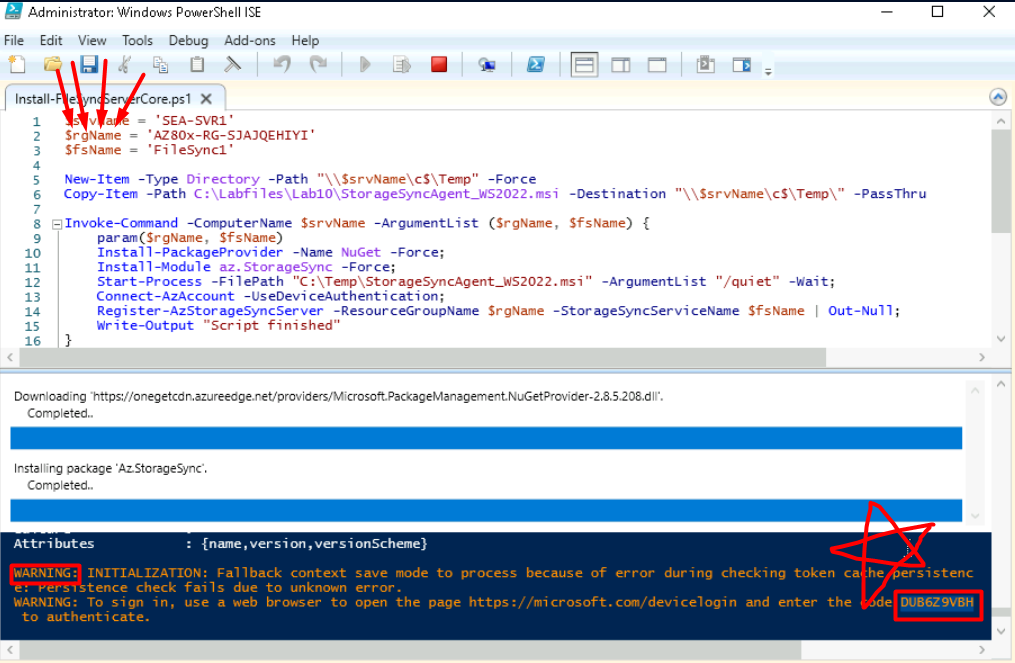

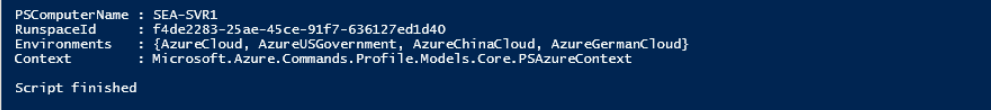

** 주의할 점 : ResourceGroup 이름을 기억해뒀다가 쉘 스크립트 내 $rgName 변수를 수정해야 한다!

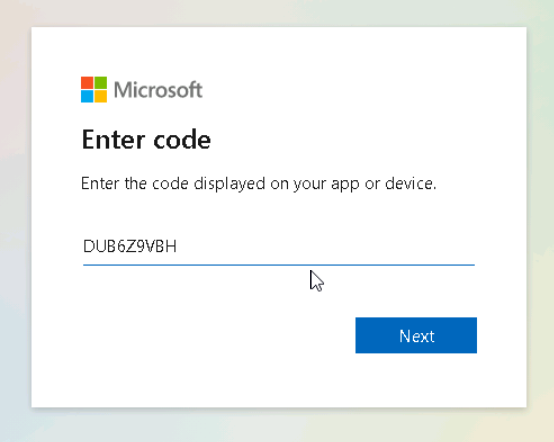

▼ 새 창을 띄워 https://microsoft.com/devicelogin.로 접속하여 방금 기억해둔 코드를 입력한다.

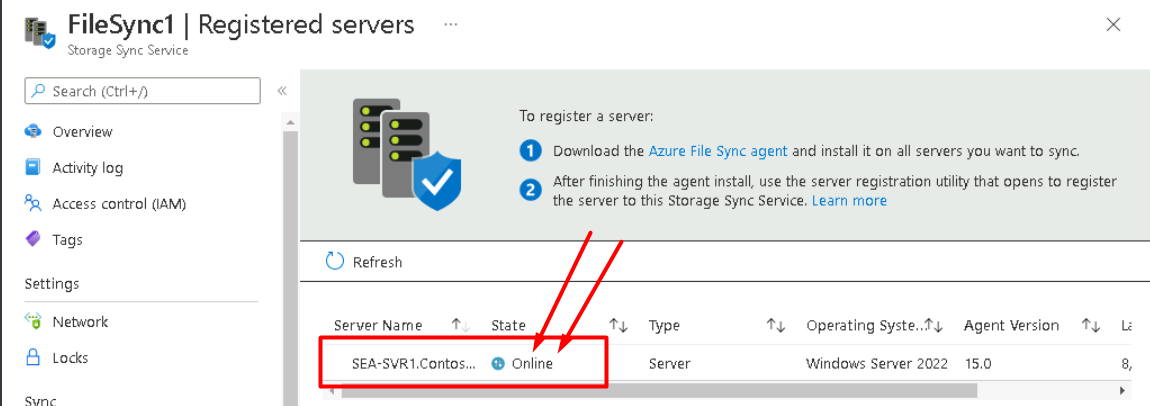

** SEA-SVR1 이 등록된 것을 확인할 수 있다.

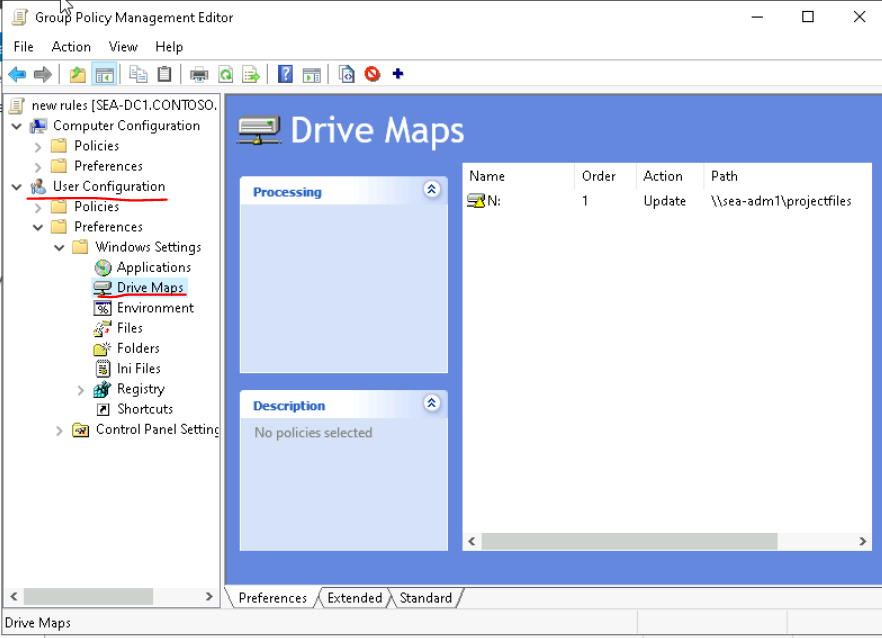

▼ 다시 Azure로 돌아가 FileSync1의 Sync groups에 접속한다.

** 이전과 같은 방식으로 SEA-SVR2를 등록한다

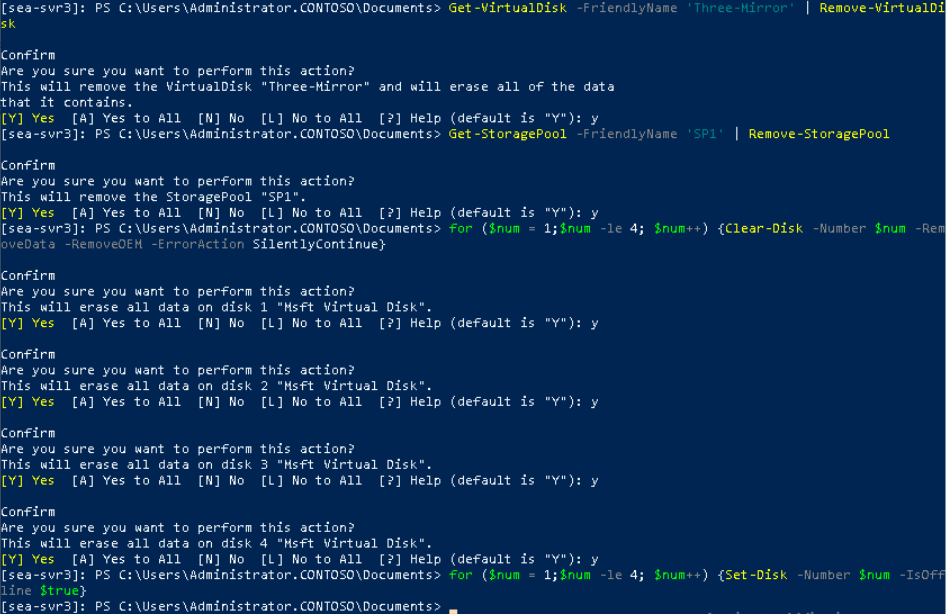

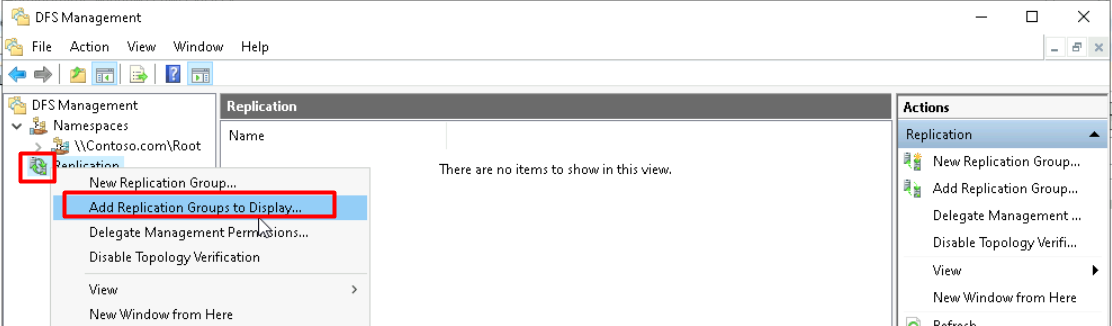

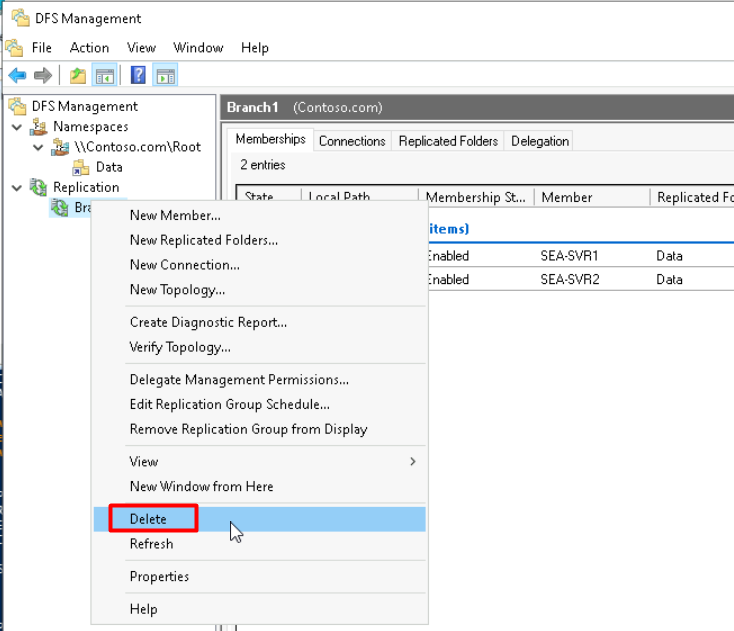

▼ 이제 DFS를 삭제하고 SEA-SVR2도 End point로 등록해준다.

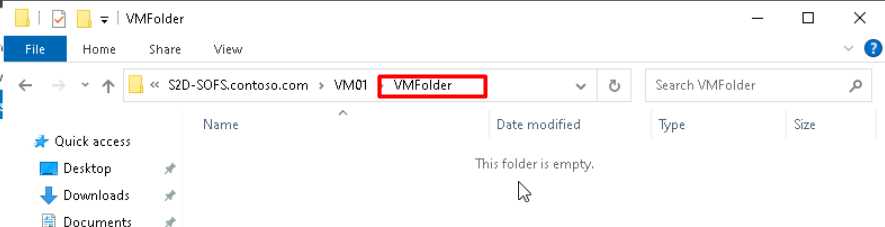

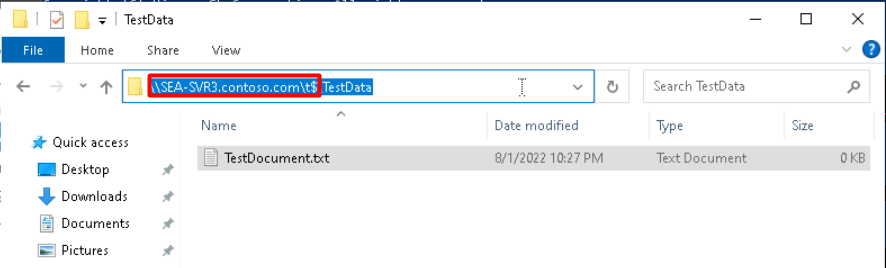

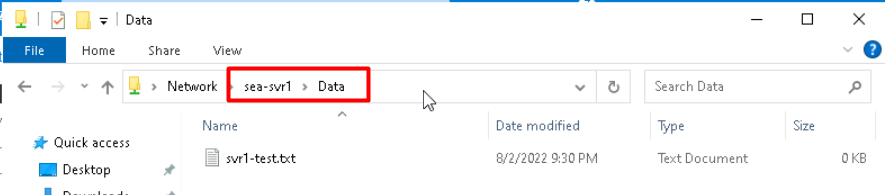

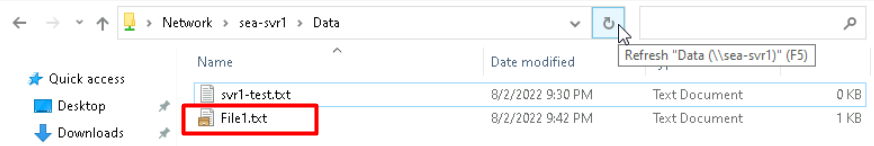

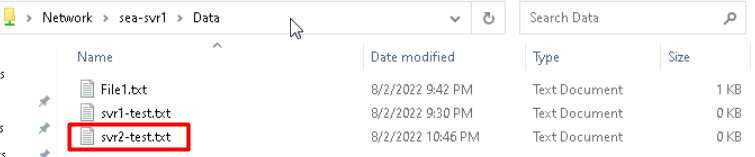

** SEA-SVR2 Endpoint 등록한 후 \\SEA-SVR2\Data 폴더에서 svr2-test.txt 파일을 생성한다.

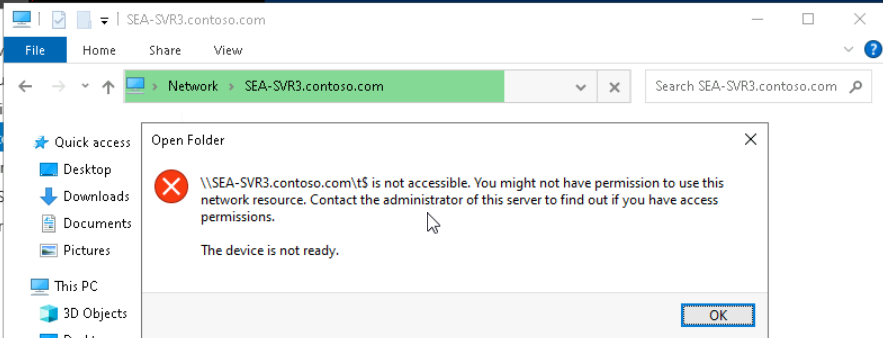

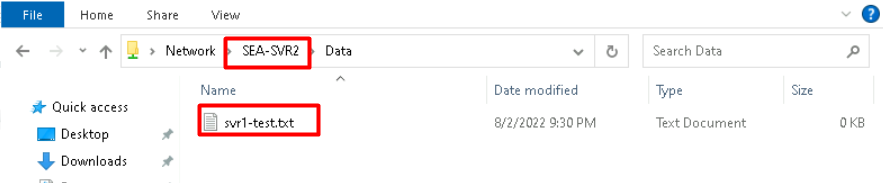

Step 4) DFS로 복제하던 것을 Azure File Sync를 통한 복제로 성공적으로 교체했는지 확인한다.

** 파일 동기화 성공

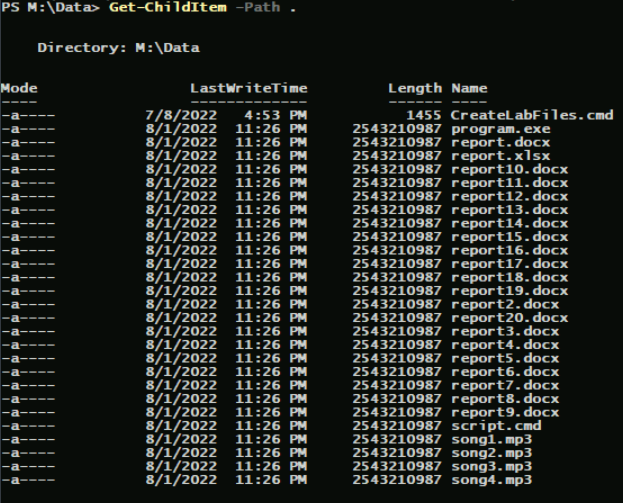

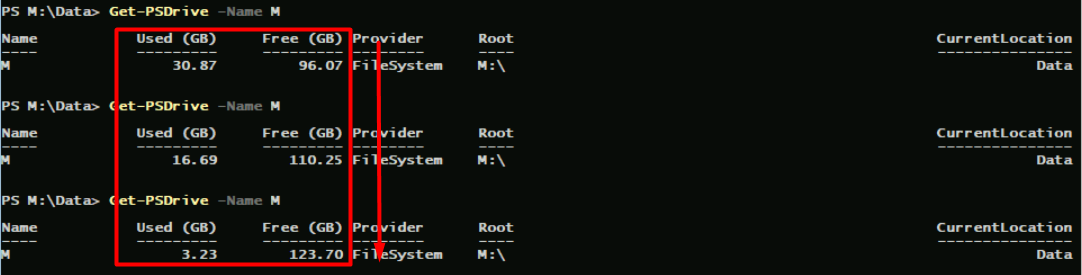

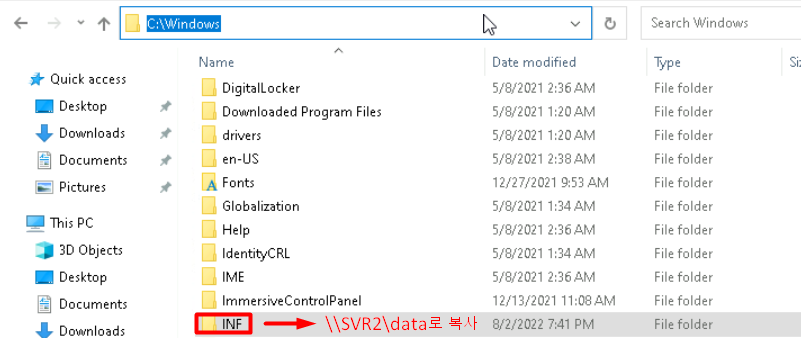

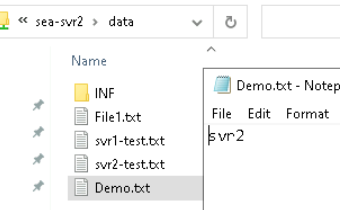

Step 5) 각종 복제 시뮬레이션

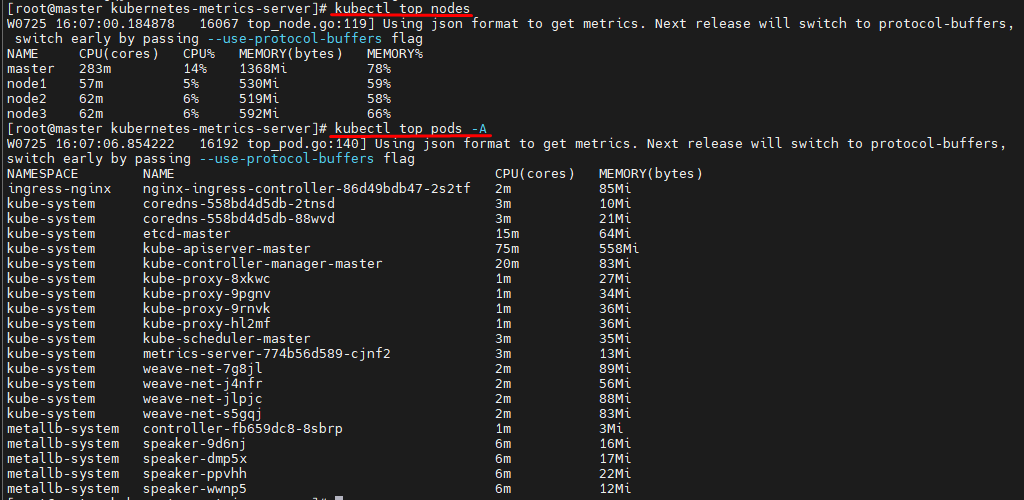

▲ C:\Windows\INF 폴더에는 800개 이상의 파일이 있으며 크기는 40MB 이상이다.

▲ 파일 동기화를 모니터링할 수 있다.

▲ 복제 충돌 시 알아서 해결해준다.

'Study > Cloud' 카테고리의 다른 글

| AZ104 (Administer Governance and Compliance) (0) | 2022.08.06 |

|---|---|

| AZ104 (Azure AD&Accounts) (0) | 2022.08.06 |

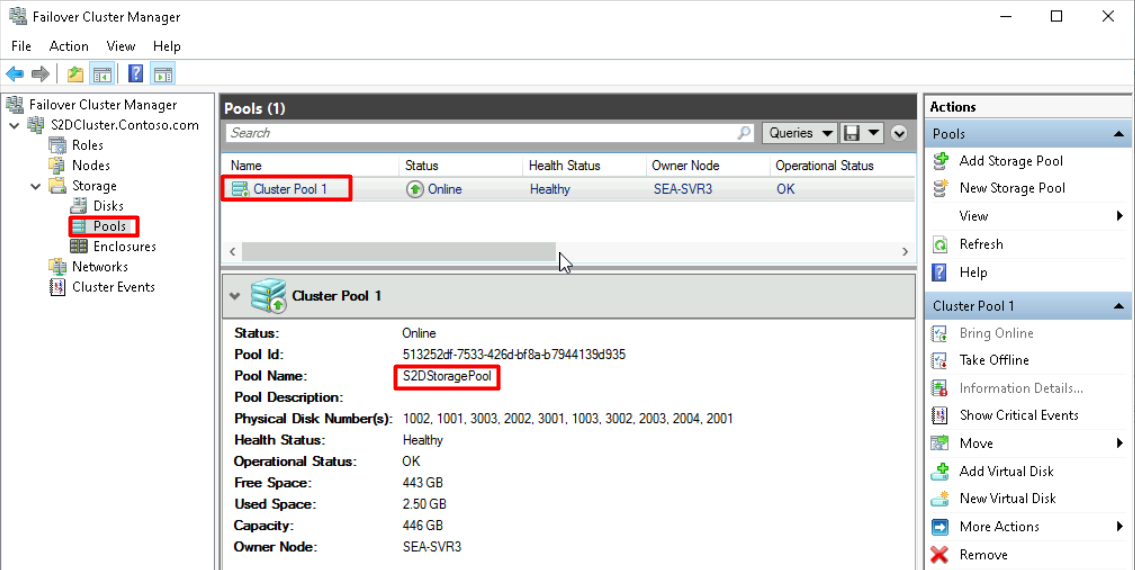

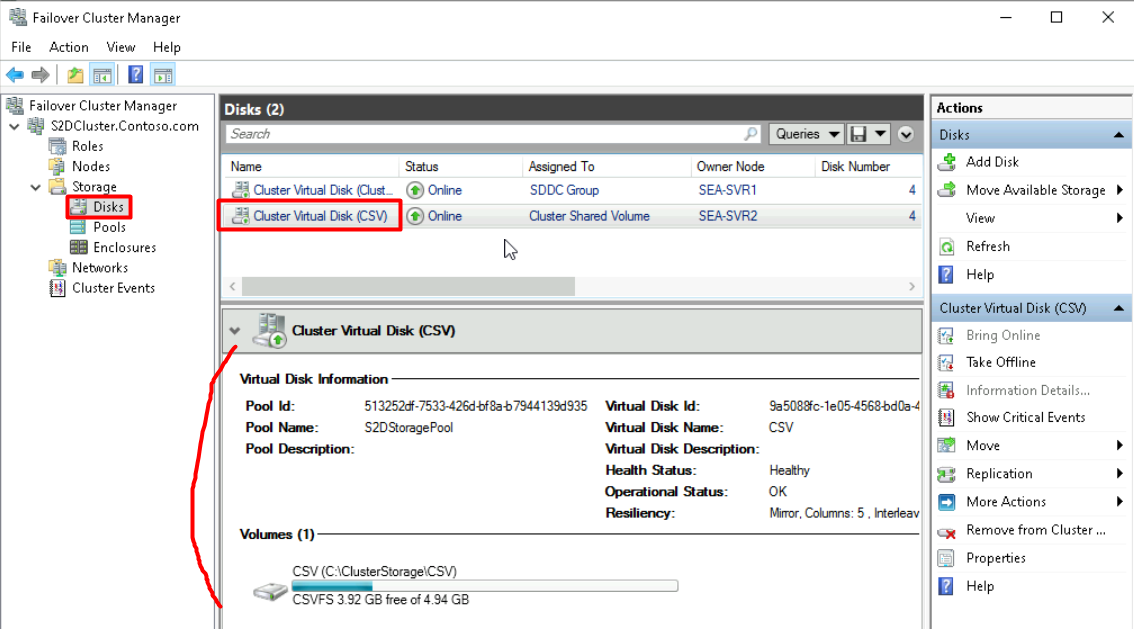

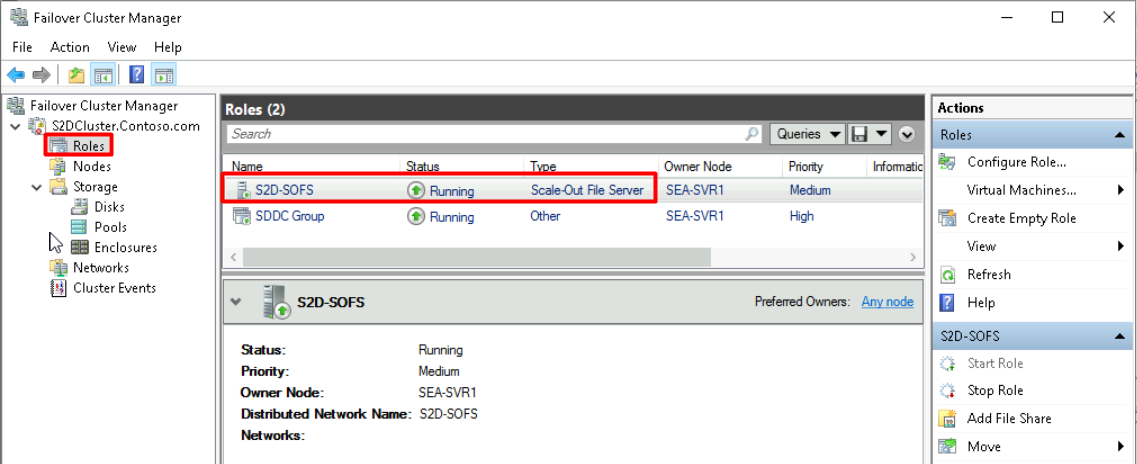

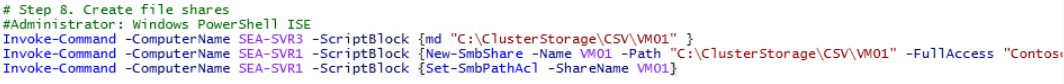

| AZ800 (Storage Spaces Direct) (0) | 2022.08.03 |

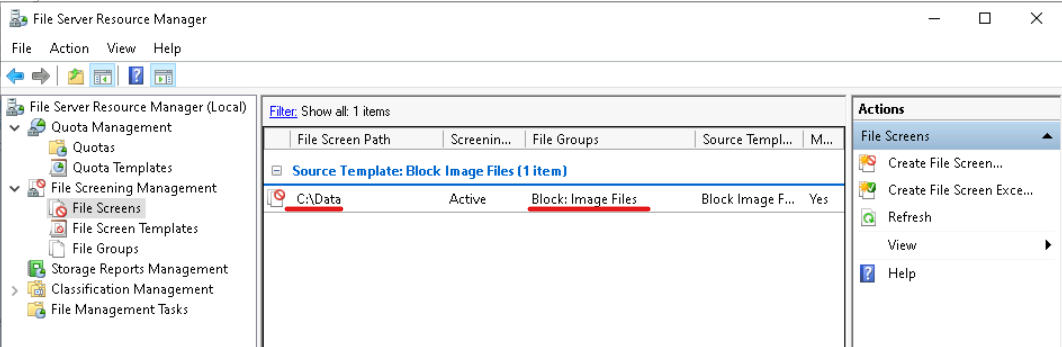

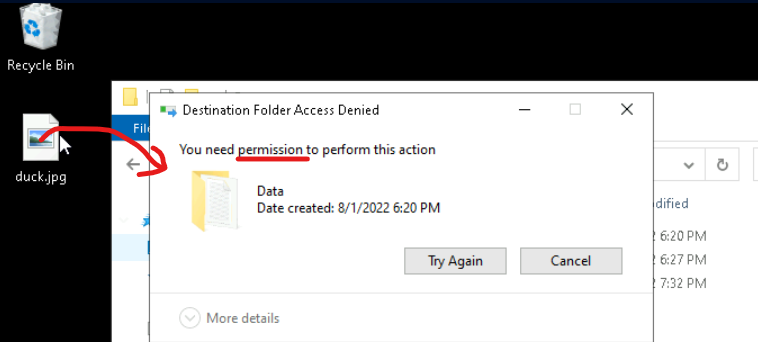

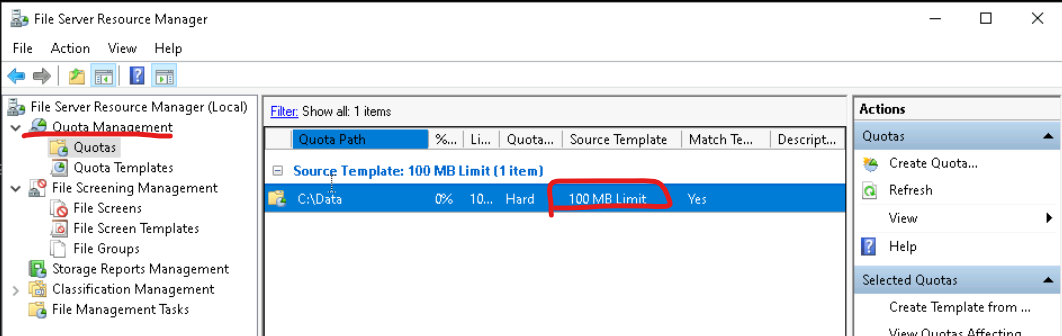

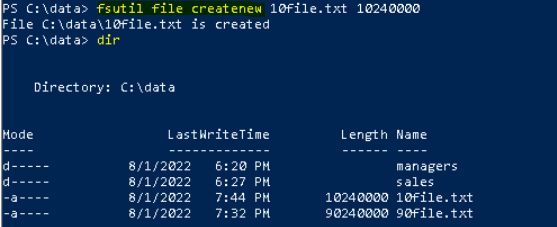

| AZ800 (File Server & Storage Management) (0) | 2022.08.02 |

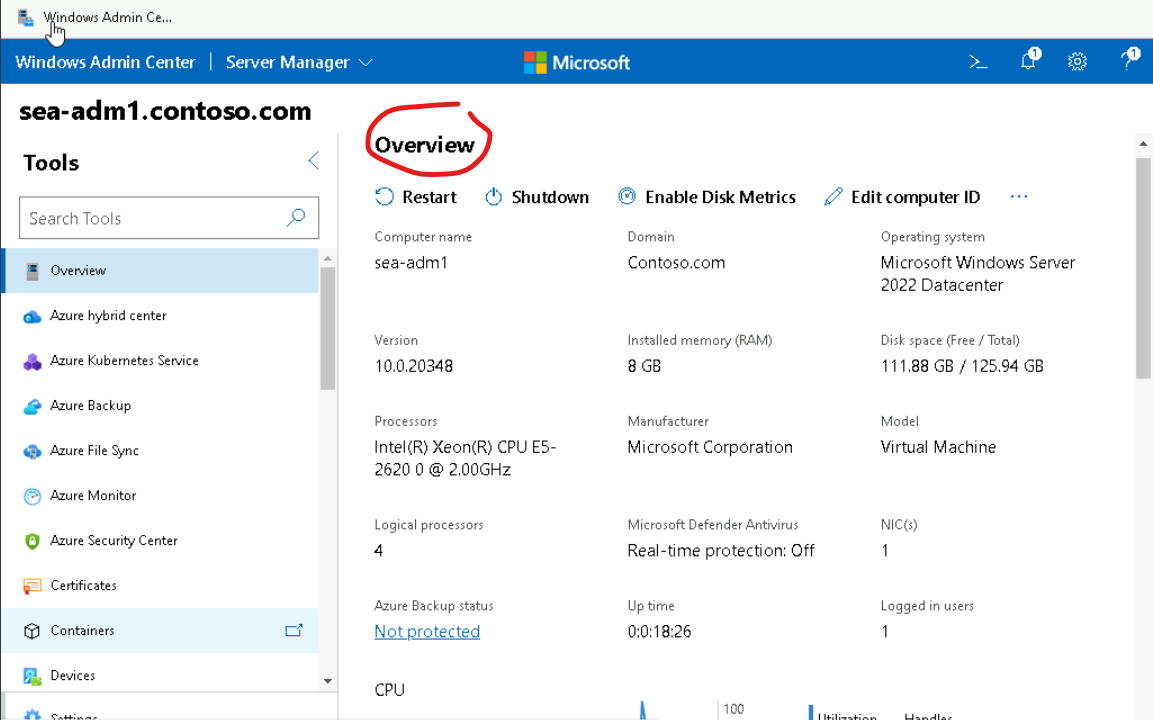

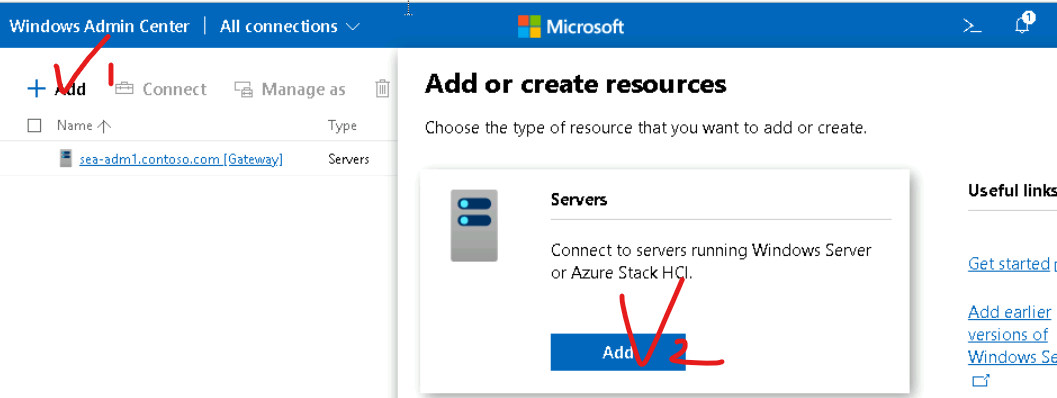

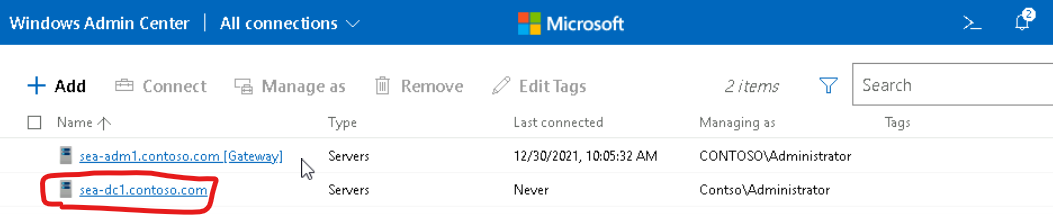

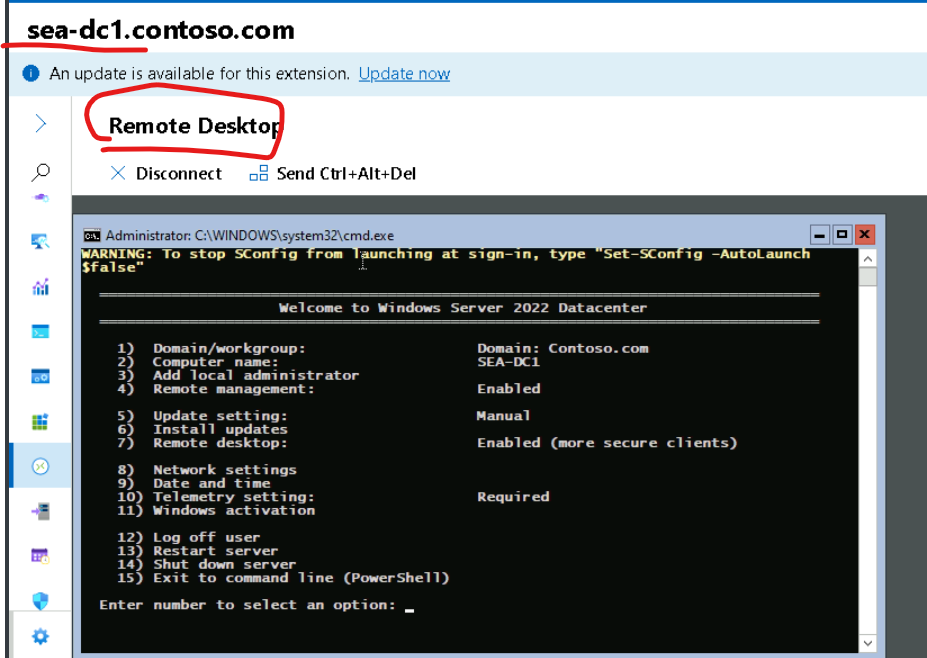

| AZ-800 (관리) (0) | 2022.07.29 |